程式員頭條(ID:CoderTop) 報道

近期安全領域要聞:

熱門:

1、少年變身“駭客” 非法獲取上億條資料資訊 4 人被刑拘

據新京報報道,今年 3 月,海澱公安分局接百度公司舉報,稱有人利用網路雲臺伺服器非法獲取各大網路公司的使用者資訊。 4 月 5 日,抓捕組民警在石家莊警方的配合下,在河北石家莊市鹿泉區將涉案公司的馮某某、王某成、程某、王某鋒 4 名犯罪嫌疑人抓獲。

李某某今年 17 歲,平時喜歡鑽研計算機程式設計,據其在公安機關的供述稱,在 2016 年,開發了一個程式,利用駭客技術,透過網際網路獲取了大量網路公司的使用者名稱等大量資料。為了炫耀自己的能力,選擇在網路論壇上將其展示出來。沒多久,就有一個自稱是北京一家科技公司的人聯絡李某某,以每個月 500 元的薪酬將其僱用,讓其定期提供網路使用者資訊。

新京報記者昨日獲悉,此次查獲各類資料資訊達上億條,這其中包括銀行卡賬戶、身份證資訊、手機號碼等。據辦案民警介紹,4 名嫌疑人都是網際網路行業的工作人員,有一定的網際網路知識,但開辦這家公司的目的,就是以正規業務為幌子,進行個人資訊的非法買賣。“攻剋網際網路公司獲取資料,需要一定的技術,所以他們才會找到 17 歲的駭客李某某。”

目前,馮某某等 4 人因非法獲取公民個人資訊罪,被海澱警方刑事拘留,李某某因未成年依法取保候審,案件還在進一步審理中。

2、繼 Oracle 之後,駭客瞄準了易受攻擊的 WebLogic 伺服器

駭客從 4 月 17 日之後開始,瞄準了 Oracle WebLogic 伺服器的計算機。當時正值 Oracle 釋出了季度重要補丁更新(CPU)的安全建議。Oracle 釋出了 CVE-2018-2628 漏洞補丁,和在 WebLogic 中,Java EE 應用程式伺服器的 WLS 核心元件中的漏洞的修補程式。此項漏洞的危險繫數很高,因為它可能允許攻擊者在遠端 WebLogic 伺服器無需進行身份驗證就執行程式碼。

3、360 發最新流量黑產報告:StealthBot 木馬爆發小眾手機品牌受影響

360 網際網路安全中心烽火實驗室於近日釋出的一份追蹤報告顯示,一個新型的刷量作弊木馬家族正在中小城市的 150 多個小眾品牌手機中肆虐。由於其採用了自我隱藏方式以及成熟的模擬點選流程,如同一批由工廠自動流水線生產出來的隱形機器人,較之於傳統木馬更難以被髮現和預防。360 烽火實驗室將這一隱形機器人家族命名為 StealthBot。

4、任天堂 Switch 遊戲機發現嚴重漏洞,且無法修補

那些想破解 Switch 遊戲機或想在 Switch 在執行自己的軟體的玩家得到了一個好訊息,一個新的漏洞被髮現了,並且是基於硬體的漏洞,這意味著任天堂也沒法透過軟體更新來修補它。

一個駭客團隊 Failoverflow 發現了這個漏洞。Failoverflow 強調說,公佈此漏洞資訊是為了給那些想搗鼓他們的 Switch 遊戲機的重度玩家提供方便,並不是鼓勵盜版行為。他說到,如果你不想損壞自己的 Switch,不建議嘗試破解此漏洞。該駭客團隊在該漏洞的描述檔案中寫道:“如果你的 Switch 在破解了該漏洞後著火了或遇到了其他故障,這不是我們的錯。”

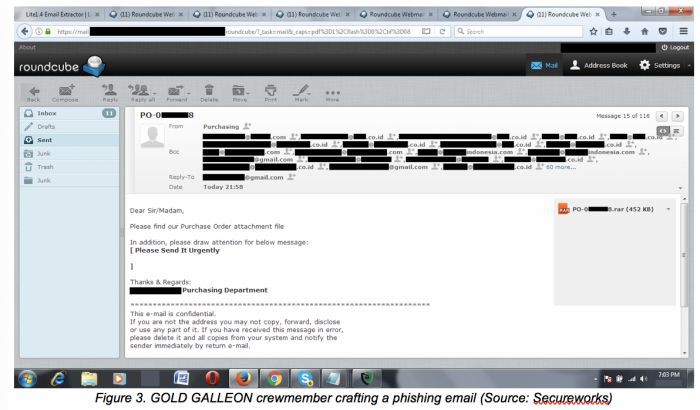

5、透過修改收款賬戶 這群奈及利亞駭客在航運業賺大發了

自去年以來,全球已發生多起因駭客攻擊造成的大規模商業電子郵件洩密(BEC)事件,導致海上航運業損失了數百萬美元。但現在,研究人員已經追蹤到其背後的的駭客組織。

來自 Dell SecureWorks 反網路威脅部門的研究人員發現,該商業電子郵件洩密駭客組織名叫 Gold Galleon。研究人員推測,Gold Galleon 專門針對航運業,並且在 2017 年 6 月至 2018 年 1 月之間竊取了至少 390 萬美元。

Gold Galleon 會以航執行業為攻擊標的是有多方面原因的……因為從安全性缺失與有趣的文化層面角度來看,航運業地區是一個完美的攻擊標的。一方面,許多非常小的航運公司並不擔心安全問題——他們沒有雙重身份驗證,並且執行的是 Windows XP 系統;另一方面,許多小航運公司正在開展國際貿易並主要依靠電子郵件進行通訊,所以很難確定是否被人假冒。

SecureWorks 發現,Gold Galleon 駭客組織應該至少有 20 名網路犯罪分子構成,他們可能位於奈及利亞。這些罪犯共同合作,實施 BEC 駭客攻擊的各個部分——從最初的協議攻擊到監控賬戶等。

6、外賣平臺使用者資訊洩露 精確到你吃的什麼、在哪兒吃的

網路運營公司藉助軟體蒐集使用者的訂餐資訊,打包後倒賣給電話銷售公司。甚至還有一些外賣騎手也做起了客戶資訊倒賣的“生意”。記者透過電話找到外賣騎手李德,其表示可以售賣使用者訂餐資訊,但價格稍高,一元一條。

目前,餓了麼和美團都已回應表示已第一時間啟動了相關資訊的核實排查,對於此類事件,將嚴懲不貸。

7、微軟:2017年報告技術支援騙局超15.3萬起 比去年增長24%

近年來技術支援詐騙已經成為竊取使用者個人資訊的主要方式,除了傳統的郵件、偽造的網站和各種錯誤警告之外,駭客還會利用各種惡意軟體以及未經請求的電話方式來開展惡意活動。然而外媒 ZDNet 表示,這種情況在未來只會變得更加糟糕。

在剛剛過去的 2017 年,微軟客戶支付服務收到來自全球 183 個國家,總共超過 15.3 萬起關於技術支援詐騙的案件。Windows Defender 研究專案經理 Erik Wahlstrom 表示,案件數量比 2016 年多了 24%。

8、360 發現全球首例使用瀏覽器 0day 漏洞的 Office 攻擊

近日, 360 安全中心在全球範圍內監測到一例使用 0day 漏洞的 APT 攻擊,經分析發現,該攻擊是全球首個使用瀏覽器0day漏洞的新型 Office 檔案攻擊。只要開啟惡意檔案就可能中招,被駭客植入後門木馬甚至完全控制電腦。程式員頭條提醒相關使用者,請勿隨意開啟未知來路的 office 檔案。

9、微軟工程師被指控與 Reveton 勒索軟體洗錢案有染

據外媒報道,現年 41 歲的微軟工程師 Raymond Uadiale 被指控在一系列勒索軟體攻擊中扮演了重要角色。控方稱,透過向受害者索取解鎖資料所需的贖金,其獲利至少 13 萬美元。據悉,Uadiale 自 2014 年加入了微軟,但他與另一位名叫“K!NG”的英國夥計有染,後者於 2012 年 10 月至 2013 年 3 月間,用勒索軟體 Reveton 感染了許多計算機。

●編號601,輸入編號直達本文

●輸入m獲取文章目錄

知識星球

知識星球