作者:Andy,來自:FreeBuf.COM

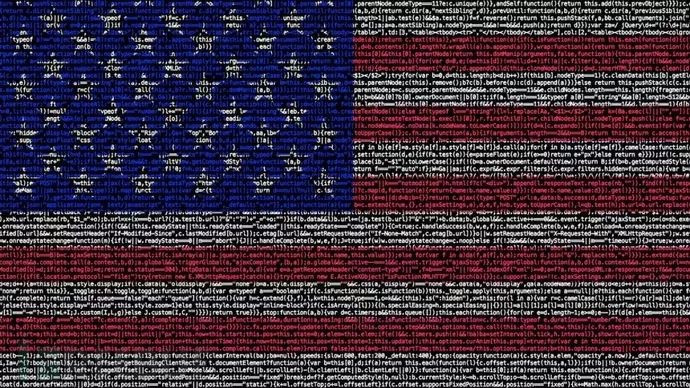

上週,俄羅斯和伊朗多個網路基礎設施遭到攻擊,攻擊涉及全球200000只路由器交換機,包括伊朗的3500只交換機。攻擊者疑似利用了思科IOS/IOS XE遠端程式碼執行漏洞cve-2018-0171。而就在今天,國內多個機構遭受同樣的攻擊。根據國外的案例,遭受攻擊的企業,除了裝置癱瘓之外,螢幕上還顯示出美國國旗。

FreeBuf曾報告過這個漏洞的詳細分析,是Embedi 安全公司研究員在 Smart Install Client 程式碼中發現一個緩衝區堆疊上限溢位漏洞。攻擊者利用這個漏洞可以不經身份驗證遠端執行任意程式碼。也就是說,攻擊者能夠完全控制受漏洞影響的網路裝置。

在思科釋出漏洞預警之時,全球受影響的裝置高達850萬,當然也包括國內。

根據俄羅斯和伊朗所遭受攻擊的情況了來看, 駭客攻擊導致裝置癱瘓之後,還留下了字條稱:“不要干涉我們的選舉”,同時還附上美國國旗。

根據外媒Motherboard報道, 駭客透過控制的電子郵件闡述了此次攻擊的目的:我們厭倦了有政府支援的針對美國或者其他國家的網路攻擊。甚至還略帶自豪的表示:“多虧我們的努力,很多國家已經沒有易受攻擊的裝置了”。

專家推測,這次大範圍的網路攻擊應該是由民間發起,以此來表示對俄羅斯干涉美國大選的不滿。

就在今天,多個使用者在社交媒體上表示自己公司紛紛中招。藉此提醒國內其他廠商和機構儘快打好補丁,降低風險。

受漏洞影響的軟硬體

經驗證存在漏洞的裝置包括:Catalyst 4500Supervisor Engines、Cisco Catalyst 3850 SeriesSwitches 和 CiscoCatalyst 2960 Series Switches。

Cisco Catalyst 4500 SupervisorEngine 6L-E

Cisco IOS 15.2.2E6 (Latest,Suggested)

cat4500e-entservicesk9-mz.152-2.E6.bin(23-DEC-2016)

Cisco Catalyst 2960-48TT-L Switch

Cisco IOS 12.2(55)SE11 (Suggested)

c2960-lanbasek9-mz.122-55.SE11.bin(18-AUG-2016)

Cisco IOS 15.0.2-SE10a (Latest)

c2960-lanbasek9-mz.150-2.SE10a.bin(10-NOV-2016)

Cisco Catalyst 3850-24P-E Switch

Cisco IOS-XE 03.03.05.SE

cat3k_caa-universalk9.SPA.03.03.05.SE.150-1.EZ5.bin(03-NOV-2014)

此外,所有具備 Smart Install Client 的裝置都可能受到漏洞影響,包括下列:

Catalyst 4500 Supervisor Engines

Catalyst 3850 Series

Catalyst 3750 Series

Catalyst 3650 Series

Catalyst 3560 Series

Catalyst 2960 Series

Catalyst 2975 Series

IE 2000

IE 3000

IE 3010

IE 4000

IE 4010

IE 5000

SM-ES2 SKUs

SM-ES3 SKUs

NME-16ES-1G-P

SM-X-ES3 SKUs

關於該漏洞的更多資訊,可檢視FreeBuf之前的內容:

思科Smart Install的遠端程式碼執行漏洞(CVE-2018-0171)詳細分析

http://www.freebuf.com/articles/network/166757.html

隨著全球範圍內不斷出現該漏洞的攻擊事件,多數企業已經意識到風險, 提前解決了隱患, 受影響的思科裝置也大幅減小。

●編號585,輸入編號直達本文

●輸入m獲取文章目錄

大資料與人工智慧

更多推薦《18個技術類公眾微信》

涵蓋:程式人生、演演算法與資料結構、駭客技術與網路安全、大資料技術、前端開發、Java、Python、Web開發、安卓開發、iOS開發、C/C++、.NET、Linux、資料庫、運維等。

知識星球

知識星球