程式員頭條(ID:CoderTop) 報道

近期安全領域要聞:

1、Facebook 史上最大資料濫用曝光

上週四,Facebook 表示一家與特朗普競選活動相關的資料分析公司——Cambridge Analytica,可能存在著對 Facebook 資料的非法獲取和使用問題。根據《紐約時報的訊息》,超過五千萬名使用者的資訊受影響,這可能是Facebook成立以來出現的最大的一次資料洩露。

該洩露發生在 2016 年特朗普的競選活動中,使得 Cambridge Analytica 能夠使用大量的選區中的使用者私人資料,從而支援特朗普的競選。

Cambridge Analytica 開發了一款名為“thisisyourdigitallife”的應用程式,並挖掘了超過5000萬份Facebook使用者資訊。 週五晚些時候,Facebook表示,有27萬人下載了使用該應用程式。目前,關於該事件的具體情況還有待進一步調查。

2、扎克伯格認錯:FB 可能面臨 2000000000000 美元罰款

當地時間星期三,Facebook CEO 馬克·扎克伯格(Mark Zuckerberg)終於打破了在劍橋分析公司資料洩露醜聞上的沉默。最近數天,Facebook 飽受這一醜聞困擾,股價出現大跌。

馬克表示 Facebook 正在積極採取措施確保不會再發生類似資料濫用事件。並表示將調查所有能獲取大量 Facebook 使用者資料的應用程式,並嚴格限制開發者們獲取 Facebook 使用者資料。

扎克伯格在釋出到其 Facebook 網頁上的一份宣告中稱,“我們有責任保護您的資料安全,如果我們做不到,我們就不配給您提供服務。”

據說如果這次的事情被查實,按照規定,Facebook 將面臨高達 2 兆美元的天價罰款,相當於目前臉書市值的近 4 倍!

而扎克伯格部落格中說的這話說得是夠狠了,我們還是看事態後續如何發展吧。

3、IBM 推出世界最小電腦,應用區塊鏈技術防偷騙!

近日,在拉斯維加斯舉辦的 IBM Think 2018 大會上,IBM 最新推出了 1 毫米 x 1 毫米的超小型電腦,成功掃清世界最小電腦記錄。透過應用區塊鏈技術,它能夠用來跟蹤商品、藥物等運輸情況,預防偷竊以及詐騙。

麻雀雖小,五臟俱全。雖然成本還不到 10 美分(0.64 元人民幣),但在功能方面,該微型電腦具有帶“數十萬”電晶體的處理器、SRAM 儲存器、用於供電的光伏電池以及使用 LED 和光電檢測器與外界通訊的通訊單元。可以媲美 1990 年 x86 晶片的強大功能,而且拍照、讀取溫度、記錄壓力讀數等功能一應俱全。

IBM 這款微型電腦的實際應用主要集中在供應鏈管理和區塊鏈,可以用作區塊鏈應用的資料源,追蹤商品的發貨,預防偷竊和欺騙,還可以進行基本的人工智慧操作。這部微型電腦的正式釋出時間還沒有確定,目前還處在原型階段。

4、遠端桌面協議曝漏洞 大部分 Windows 版本受到影響

週二為微軟例行的月度補丁日,當天公佈了共 74 個漏洞已被修複,包括瀏覽器、Windows、伺服器、Office 以及 Adobe Flash player 等產品。其中 CredSSP 協議(憑據安全支援提供者協議)的一個嚴重漏洞,其影響範圍極大,幾乎涉及到所有版本的 Windows 系統。

該漏洞於去年 8 月由網路安全公司 Preempt Security 的研究人員發現,微軟透過對協議數月的管理和最佳化,最終修複了漏洞 CVE-2018-0886 併發布安全補丁。

5、安全:中國駭客被限制參加 Pwn2Own

年度駭客挑戰賽 Pwn2Own 於上週舉行,這次挑戰賽中國的安全研究人員缺席了。過去幾年,來自騰訊的 Keen Labs 和奇虎 360 的 360Vulcan 團隊幾乎統治了挑戰賽,贏得了大部分比賽。但這一次他們因為監管要求被禁止參加。Pwn2Own 經理 Brian Gorenc 稱,中國不再允許其研究人員參加。主辦方趨勢科技證實,今年沒有中國安全研究人員出席。此事被認為是一個令人不安的趨勢。

6、2017 年,GitHub 支付了 16.6 萬美元的安全漏洞賞金

近日,GitHub 在其部落格上公佈,2017 年它們針對“安全漏洞賞金”這個專案共支付了約 16.6 萬美元。“安全漏洞賞金”是一個為期四年的專案,2017 年恰好是這個專案的第四年,透過這個專案,安全研究人員可上報自己發現關於 GitHub 的系統問題和安全漏洞。

7、美研究人員發現 4G 網路多個新漏洞

據新華社訊息,美國研究人員最近發現 4GLTE 網路的 10 個新漏洞,LTE 是“長期演進”的簡稱,是 4G 網路技術的一種。

利用這些漏洞可以發起多種形式的攻擊,能夠綁架標的裝置的尋呼通道、向大量裝置群發偽造的緊急資訊、強迫裝置執行某些操作以耗盡其電量,還可阻斷裝置與核心網的連線等。此外,這些漏洞還能讓攻擊者無須認證就可接入核心網,在獲得使用者地址資訊後發起“拒絕服務攻擊”,導致伺服器癱瘓。

8、英特爾過去五年 CPU 漏洞全修複 第八代酷睿下半年釋出

Spectre 幽靈、Meltdwon 熔斷安全漏洞事件近來引發廣泛關註,而作為技術實力超一流雄厚的晶片巨頭,Intel 的行動也是果斷迅速,一方面對現有產品進行修複,另一方面也在調整未來產品

Intel CEO 柯再奇剛剛親自撰文,公佈了這次漏洞事件的最新進展,頗為振奮人心。柯再奇宣佈,Intel 過去五年釋出的處理器,100% 已經獲得了繞過邊界檢查漏洞(幽靈漏洞第一種方式)的微程式碼更新。

9、谷歌釋出 Android 年度安全報告 機器學習做出突出貢獻

今天,谷歌釋出了《2017 年度 Android 安全報告》。這是該公司第四次釋出此種安全報告,旨在告知使用者 Android 移動作業系統的多種安全保護層級和該系統的不足之處。此次釋出的報告中的亮點在於,60.3% 的潛在惡意應用(Potentially Harmful Apps,PHAs)都是由機器學習技術檢測出來的。

這些潛在惡意應用的檢測是由一項名為 Google Play Protect 的服務來完成的,該服務已經預裝在了超過 20 億臺執行 Android 4.3 及以上系統版本的 Android 裝置上,並將持續掃描併發現有惡意行為的應用程式。

10、AMD 漏洞被公開 Linux之父暴怒:無恥之極!

名不見經傳的以色列安全公司 CTS-Labs 突然釋出公告,聲稱 AMD Zen 架構處理器中存在一系列安全漏洞,但只給了 AMD 24 小時的時間,就公佈了漏洞細節,而沒有遵循 90 天靜默期的行業慣例,引發軒然範大波。

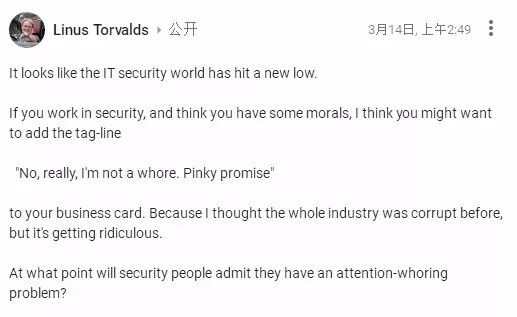

一向心直口快、快人快語的 Linux 之父 Linus Torvalds,對於這種反常做法也是出離憤怒,公開表達了自己的態度:“看起來,IT 安全行業被掃清了底線。如果你在安全領域工作,自認為還有道德,我覺得你應該在名片上增加一行:‘不,真的,我不是婊子。我保證。’”

“我之前覺得整個(安全)行業已經夠墮落的了,但沒想到還能如此無恥。什麼時候安全工作者也像個妓女一樣要吸引眼球了?”

11、思科軟體發現硬編碼密碼

思科釋出了 22 個安全公告,其中之一是允許攻擊者完全接管系統的硬編碼密碼。該漏洞主要影響思科的 Prime Collaboration Provisioning (PCP)軟體,只能被本地攻擊者利用,但漏洞的危險等級被評為高危,原因是攻擊者可以將同一網路中其它裝置作為跳板,把其它被感染的裝置作為代理將 SSH 連線到存在漏洞的 PCP 實體,從而實現遠端的漏洞利用。思科建議 PCP 使用者盡可能快的打上補丁,因為不存在其它的權宜之計。

12、卡巴斯基實驗室提高其漏洞獎勵金額至 100,000 美元

卡巴斯基實驗室本週宣佈將延長其漏洞獎勵計劃,併為部分產品中嚴重級別的漏洞獎勵金額提升至 100,000 美元。

本次提升額度的漏洞獎勵計劃開始於 2016 年的八月,由 HackerOne 平臺承辦。在最開始,他們承諾的漏洞獎勵金額為 50,000 美元。在懸賞開始的頭六個月裡,卡巴斯基順利收到 20 個以上的漏洞。而截至目前,卡巴斯基實驗室一共獲得超過 70 個針對其產品和其他服務中的漏洞。

13、卡巴斯基實驗室指網路犯罪分子透過惡意挖礦軟體在2017年獲利數百萬美元

駭客使用合法應用程式作為容納惡意程式碼的容器,從而透過受害者電腦系統的防禦。其中的惡意裝程式使用合法的 Windows 實用程式 msiexec,從遠端伺服器下載並執行惡意模組。在下一步中,它會安裝一個惡意的排程程式任務,這會向系統註入挖礦程式,它將自己打扮成合法系統行程,並使用行程空洞技術。如果受害者試圖終止此行程,則 Windows 系統將重新啟動。

根據卡巴斯基實驗室的資料,2016 年至 2017 年,這類攻擊增加了近 1.5 倍。此外,在 2017 年的最後六個月中,網路犯罪分子透過以上 2 種方式已經賺取超過 700 萬美元。

14、Android 三月安全補丁上線:共計修複 37 處高危漏洞

面向 Pixel 和 Nexus 裝置(尚處於支援狀態),在最新釋出的2018年3月 Android 安全補丁中共計修複了 37 處高危漏洞,涉及多媒體框架、核心、NVIDIA 和高通等多個元件。Google 表示:“在這些問題中最嚴重的是多媒體框架中的漏洞,使用精心製作的檔案能夠遠端執行包含特權行程的任意程式碼。”

15、思科出現重大漏洞:伺服器無需密碼就能獲取管理員許可權

近日,知名網路解決方案提供商思科(CISCO)在官網釋出公告,宣佈旗下的 Elastic Services Controller 軟體出現嚴重漏洞,使用者在服務登入頁面可以繞過密碼直接遠端登入,且具有所有的管理員許可權,影響面非常廣。

根據官網的描述,這個名為 CVE-2018-0121 的漏洞報告指出,在思科自家的 Elastic Services Controller 軟體版本 3.0.0 中,由於設計上的失誤,沒有適當的安全限制機制,當使用者來到登入頁面時,使用者只須在密碼欄處留白,點選登入,就能取得管理員許可權。目前,思科已經緊急放出更新版本 3.1.0,並且在網站上表示,現階段除了更新系統以外,沒有其他方法可以修部這個漏洞。

《被人坑了?AMD處理器被“披露”13個嚴重漏洞,這波有貓膩》

知識星球

知識星球